Pode parecer clichê, mas nunca é demais relembrar: estar atento à segurança de seus sites é fundamental. E não, não estamos falando apenas de grandes soluções de segurança, pelo contrário: o alerta está nas pequenas atitudes (ou falta delas) que podem colocar toda uma aplicação em risco.

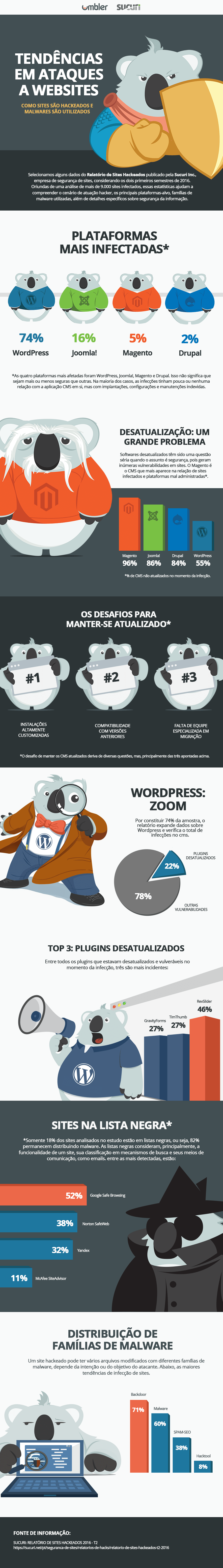

É o que aponta o Relatório de Sites Hackeados, publicado trimensalmente pela Sucuri Inc., empresa global de segurança de sites. Em um análise de mais de nove mil sites infectados, a última edição do estudo aponta o cenário de atuação hacker em 2016, as principais plataformas-alvo, famílias de malware utilizadas, além de detalhes específicos sobre segurança da informação. Vamos conferir alguns deles?

TL;DR

TL;DR (Too long; didn’t read)? Que tal alguns insights sobre o estudo realizado pela Sucuri? Spoiler alert: no final desse post, você pode conferir um infográfico com todas as informações.

- WordPress lidera em número de sites infectados e os três plugins que mais afetam a plataforma são GravityForms, TimThumb e RevSlider.

- Falta de atualização de CMS são uma causa importante para ataques hackers, principalmente com relação a sites em Magento.

- Somente 18% dos sites analisados estavam em uma lista negra (a maioria permanece distribuindo malware na web) e o Google aparece como uma principal lista.

- Entre as famílias de malware mais utilizadas estão os Backdoors (71%) e Spam-SEO (38%).

WordPress: um grande alvo

O WordPress aparece no topo da lista de plataformas CMS infectadas (74%). Mas, calma, sem pânico! Se seu site é em WordPress, a ideia aqui não é fazer você trocar seu CMS ou mesmo questionar as vulnerabilidades da plataforma. Por ser um dos sistemas de gerenciamento de conteúdo mais utilizados no mundo (com uma cota superior a 60%, atualmente), é comum que ocorram mais ataques a sites desse tipo, mas isso não necessariamente tem a ver com a ferramenta em si. Segundo dados da Sucuri, na maioria dos casos, as infecções são causadas pela falta de cuidados dos administradores, seja em implantações, configurações ou mesmo em manutenções indevidas.

Sites em plataformas como Joomla!, Magento e Drupal também aparecem na lista – ainda que estejam bem atrás do WordPress. Sites em Joomla!, por sinal, estão atualmente na segunda posição e tiveram um aumento no número de ataques ao longo de 2016, logo, também merecem bastante atenção.

Uma questão de atualização

Um dos principais resultados da análise realizada é claro: a desatualização de CMS é uma questão séria. Não estar na versão mais recente de segurança recomendada ou não corrigir o ambiente com atualizações de segurança disponíveis é deixar um site em risco iminente de ataque. Entre as principais plataformas de gerenciamento, o Magento é a que mais sofreu ataques devido a falta de atualização. Logo atrás, aparecem Joomla!, Drupal e WordPress – que teve uma queda com relação ao primeiro trimestre de 2016.

Segundo a Sucuri, o desafio de manter-se atualizado, independente do tamanho do negócio ou da indústria, está baseado em uma tríade: instalações altamente customizadas, problemas de compatibilidade com versões anteriores e falta de equipe especializada para ajudar na migração de sites.

Mais a fundo no WordPress

Entre as principais causas de infecção detectadas pelo estudo, está a vulnerabilidade de componentes extensíveis dos CMS, ou seja, estão relacionadas a extensões/ plugins. Por representar uma parcela mais significativa da amostra, o relatório acaba por focar no cenário WordPress e destaca alguns pontos interessantes.

Entre o total de infecções a sites WordPress, 22% são referentes à desatualização de três plugins: Revslider (46%), usado para gerenciamento de banners; TimThumb (27%), usado para redimensionamento de imagens; e GravityForms (27%), usado para criação de formulários. Ainda que todas as extensões relatadas tenham tido correções disponíveis, esses dados reiteram a importância da manutenção periódicas de sites – já falamos sobre a importância de manter o CMS atualizado e sobre os grandes impactos que a falta de atualização pode trazer, vale a pena conferir.

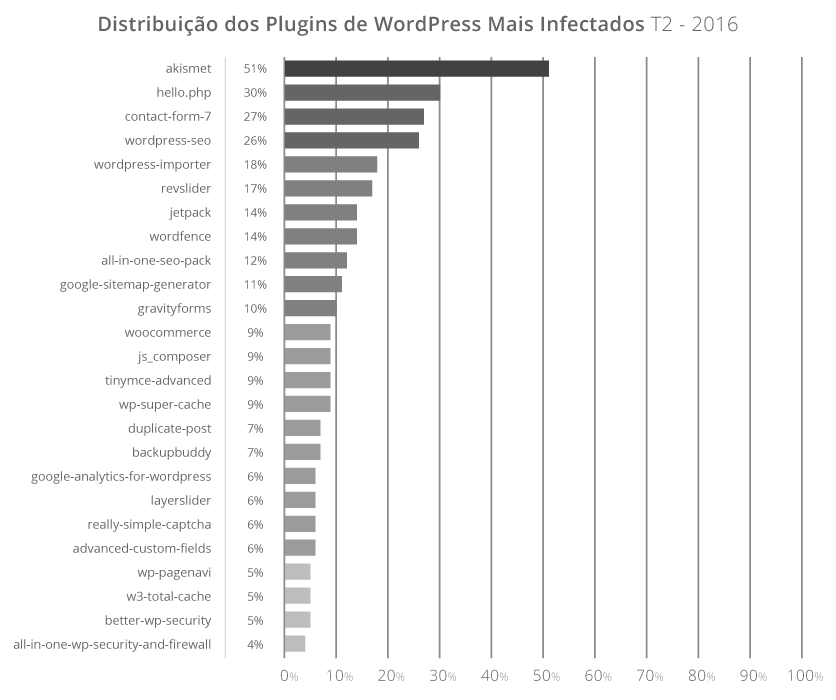

Em média, um site WordPress comprometido tem 12 plugins instalados. Abaixo, a lista dos plugins de WordPress mais infectados, levantada pelo relatório.

Lista negra de sites

Entre todos os sites infectados analisados pelo estudo da Sucuri, apenas 18% estavam em listas negras – o que significa que 82% deles ainda permanecem distribuindo malware na web. Estar nessa lista afeta profundamente a reputação e a funcionalidade de um site, principalmente quando listado pelo Google. Esse tipo de notificação interfere em como os visitantes acessam a página, na classificação por motores de busca e também em meios de comunicação como emails.

Entre as listas negras relatadas no estudo aparece em proeminência o Google Safe Browsing (52%), seguida do Norton SafeWeb (38%), Yandex (32%) e McAfee SiteAdisor (11%). Em março de 2016, o Google informou que mais de 50 milhões de usuários de sites foram notificados de que sites visitados estavam tentando roubar informações ou instalar softwares malicioso. Em março de 2015, esse número era de 17 milhões. Atualmente, o Google coloca em suas listas negras perto de 20 mil sites por semana por malware e outros 50 mil por semana por phishing.

Malware: principais famílias

Um site hackeado pode ter vários arquivos danificados com diferentes famílias de malware. O estudo encontrou, em média, 80 arquivos comprometidos por site – uma queda com relação ao primeiro semestre de 2016. Entre as tendências de infecção a websites, mais especificamente às famílias de malware mais utilizadas em 2016, as de Backdoor são as mais recorrentes (71%). A eficácia desse tipo de malware deve-se ao fato de serem bem escritos e por permitirem que os hackers contornem qualquer controle de acesso para o ambiente do servidor web.

Ainda entre as famílias detectadas estão Malware (60%), Spam-SEO (38%), Hacktool (8%), Mailer (7%), Dropper (4%), Defaced (3%) e Phishing (3%). Abaixo, um glossário para entender cada uma delas:

- Backdoor: recurso utilizado para garantir acesso remoto, é utilizado para reinfectar ou reter o acesso a um site.

- Malware: termo genérico usado para código ao lado do navegador para criar drive by downloads.

- Spam-SEO: ataque que tem como alvo o SEO (Search Engine Optimization) de um site.

- HackTool: ferramenta de DDOS (Ataque de Negação de Serviço) utilizada para atacar outros sites.

- Mailer: spam desenvolvido para abusar de recursos do servidor.

- Defaced: hacks que inutilizam a página inicial de um site.

- Phishing: ataque a informações confidenciais do usuário, geralmente através de solicitações indevidas.

E você, o que tem feito pela segurança dos seus sites? Depois dessas dicas, vale ficar ainda mais atento à segurança das suas aplicações! 😉